10 powodów, dla których Next Generation Firewall od Palo Alto Networks zmieni Twoje życie na lepsze

4/23/2014

Kiedy pierwszy raz miałem przyjemność konfigurowania i wdrażania urządzeń Palo Alto Networks, przeżywałem taką samą euforię jak klient, któremu to przekazywałem. W końcu firma, będąca liderem w magicznym Kwadracie Gartnera, pokazała ekstremalnie prosty interfejs graficzny z cudownie działającym systemem. Prawdziwy Next Generation Firewall.

Dziś poznasz 10 powodów, dla których Next Generation Firewall od Palo Alto Networks, zmieni Twoje życie. 10 powodów, dla których przestaniesz się martwić o problemy z bezpieczeństwem w swojej sieci i spojrzysz na zarządzanie z innej perspektywy.

Sprawdzona marka, skupiająca się wyłącznie na bezpieczeństwie

Wielu producentów tworzy dziesiątki uzupełniających się produktów, które nie zawsze do wszystkiego się przydają, choć działają całkiem dobrze. Palo Alto Networks od 2005 r. skupia się wyłącznie na rozwiązaniach bram ogniowych nowej generacji (ang. Next Generation Firewall). Ciągle króluje, jako lider w badaniach Gartnera . Firma (ponad 1300 pracowników i 14000 klientów) pokazuje tym samym, że można skupić się tylko na jednym celu, codziennie dostarczając klientom prostszy interfejs zarządzania, więcej metod ochrony oraz najlepsze aktualizacje sygnatur na rynku.

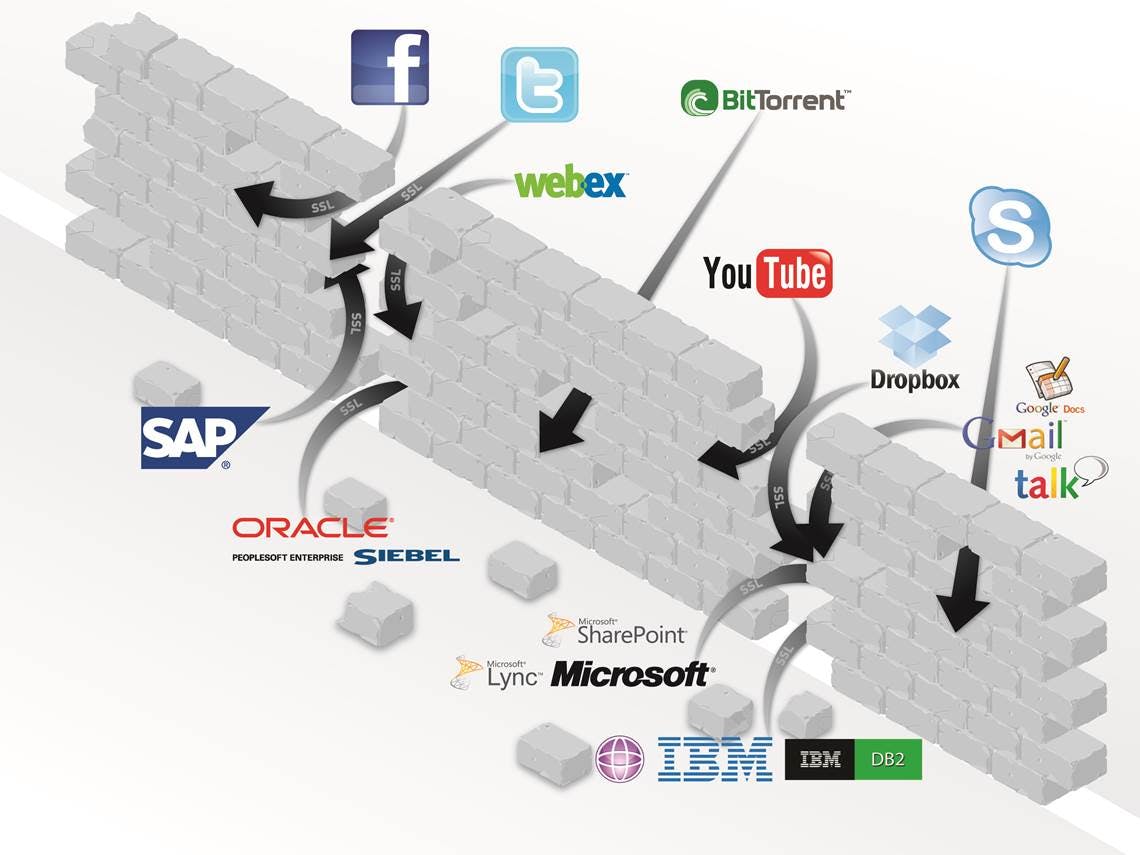

Obsługa ruchu szyfrowanego

Coraz więcej zagrożeń przesyłanych jest przez ruch http. Połączenie jest najczęściej inicjowane przez użytkownika sieci, który ściąga zainfekowany plik lub serfując po spreparowanych stronach pobiera złośliwe oprogramowanie, trojany, wirusy i kod Botnetów. Aby jeszcze podkręcić temperaturę zjawiska dodam, że coraz więcej złośliwego kodu pobieranego jest poprzez ruch zaszyfrowany (https). Ale czy istnieje metoda by to zablokować? Przecież nie wytniemy na firewall-u ruchu https!

Urządzenia Palo Alto Networks mogą działać w modelu proxy. Są w stanie otworzyć ruch szyfrowany, sprawdzić ruch i ponownie go zaszyfrować, przesyłając bezpiecznie do klientów w naszej sieci. Administrator systemu może wskazać, że tylko określony ruch będzie deszyfrowany. Daje to olbrzymią elastyczność i kolejny poziom ochrony.

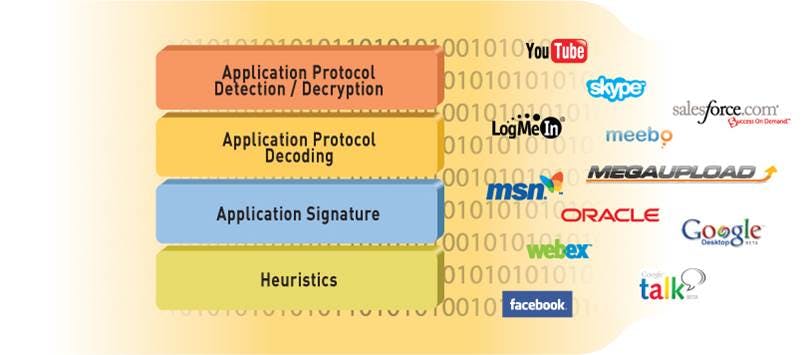

Rozpoznaj aplikację – App-ID

Rozwiązania Palo Alto Networks zapewniają pojedynczy punkt inspekcji oparty na aplikacjach w warstwie 7. Cały ruch, na wszystkich portach, przez cały czas jest analizowany. To od administratora zależy, jaki ruch chce filtrować. Jeżeli potrzebuje zablokować możliwość publikowania na Facebooku, jednocześnie umożliwiając przeglądanie ulubionego portalu, App-ID to umożliwia. Jeżeli trzeba zablokować ruch Skype, App-ID to umożliwia. Jeżeli trzeba zablokować ruch torrentów, mimo tego że jest on przesyłany przez http, to App-ID to umożliwia.

Palo Alto Networks daje potężne narzędzie i dodatkowo uaktualnia sygnatury aplikacji, poprzez dodanie nowych w regularnych odstępach. To od administratora zależy, jak prosta lub skomplikowana będzie polityka filtrowania w firmie.

Rozpoznaj Użytkownika – User-ID

Ileż razy słyszałem: „Za atak, który nastąpiła tydzień temu, odpowiedzialny był adres 10.138.15.14. Znajdźmy go”. I tak mijały godziny oraz dni, w których administratorzy przez logi, dane z systemu DHCP, korelowanie danych szukali winnego, by na koniec dnia dowiedzieć się, że pod tym adresem już nikt nie mieszka.

User-ID zmienia ten problem w banalną zabawę. Integrując się z Active Directory, Microsoft Exchange, systemami NAC, sieciami bezprzewodowymi, czy nawet systemem proxy, jesteśmy w stanie dopasować adres IP do użytkownika i sprawdzić grupę, do której on należy. User-ID umożliwia budowanie polityk per użytkownik lub grupa użytkowników.

Jeżeli potrzebujemy zbudować politykę określającą, że tylko pracownicy marketingu mogą publikować zdjęcia na Facebooku, a tylko pracownicy działu sprzedaży mają mieć dostęp do SalesForce, to rozwiązanie daje takie możliwości.

Pełna widoczność aplikacji, użytkowników i zagrożeń

Inżynierowie i programiści Palo Alto Networks włożyli wyjątkowo dużo pracy w system raportowania. Chciałbym to opisać słowami, ale nie zrobię tego. To trzeba zobaczyć i poczuć na własnej skórze lub po prostu mi zaufać. Sądzę, że z pewnością administratorzy chcieliby dowiedzieć się ile czasu pracownicy księgowości spędzili na stronie Allegro.pl cztery tygodnie temu oraz kto jest nałogowym użytkownikiem Spotify?

Rozpoznać nieznane - WildFire

„Co mam zrobić, jeżeli ktoś ściąga z Internetu plik, który nie istnieje w żadnych bazach wirusowych, IPS-owych czy malwerowych?” Palo Alto Networks znalazło na to rozwiązanie. Dzięki serwisowi WildFire jesteśmy w stanie zapanować nad tym problemem.

Jeżeli ktoś z Twojej sieci ściąga nieznany plik, który nie znalazł się jeszcze w sygnaturach na Twoim urządzeniu, to WildFire rozwiązuje ten problem w prosty sposób. Wysyła informacje o pliku (ale nie cały plik), poprzez szyfrowany tunel do serwisu w chmurze. Jeżeli ktoś z 4500 klientów Palo Alto Networks natknął się na ten plik i został on zakwalifikowany jako złośliwy, otrzymasz o tym informację i plik zostanie zablokowany.

No dobrze, ale co w sytuacji, gdy plik został napisany specjalnie po to, by zaatakować dane przedsiębiorstwo? Jeżeli serwis WildFire nie znajdzie informacji o tym pliku w bazie, a my zezwolimy na wysłanie go do chmury w celu analizy, to stanie się swego rodzaju magia. Podejrzany plik zostanie uruchomiony na dziesiątkach serwerów w chmurze i sprawdzony pod względem tysięcy zagrożeń.

Nawet, jeżeli boisz się chmury, to Palo Alto Networks wprowadziło możliwość zbudowania prostej, lokalnej chmury, która będzie pełniła rolę serwisu WildFire.

W świecie wirtualnym

Jeżeli Twoja firma podąża za trendami na rynku IT i przenosisz coraz więcej systemów do środowiska wirtualnego, to w ofercie Palo Alto Networks znajdziesz wirtualny odpowiednik urządzeń Next Generation Firewall. Jeżeli planujesz np. zmniejszyć koszty jednego z Twoich oddziałów i przenosisz wszystkie urządzenia sieciowe do środowiska wirtualnego, to jest to rozwiązanie idealne. Można uruchomić wirtualne Next Generation Firewall i cieszyć się mniejszymi kosztami oraz tym samym zabójczym interfejsem konfiguracyjnym, z wszystkimi funkcjonalnościami opisanymi powyżej.

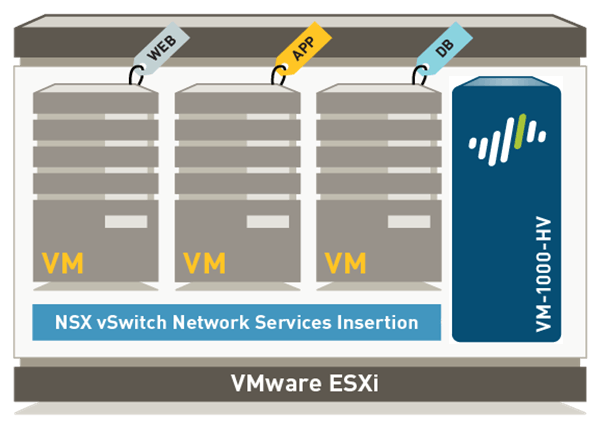

W świecie wirtualnym 2.0

Czy Twoja firma świadczy usługi w chmurze i już dziś testujesz VMware NSX w celu zwirtualizowania swojej sieci? Jeżeli tak, to warto rozważyć pełną integrację rozwiązania od Palo Alto Networks z NSX od VMware. Dzięki temu otrzymasz rozwiązanie, w którym Next Generation Firewall jest widziany jak serwis NSX-a. To NSX przekierowuje ruch na poziomie kernela do NG Firewall-a. W efekcie możemy uprościć architekturę, nie martwiąc się tym, gdzie i jak podłączyć urządzenie oraz zapewnić możliwość włączenia sobie lub klientowi, usług ofertowanych przez Palo Alto Networks za pomocą kilku kliknięć myszką.

Witamy w świecie przyszłości.

Prosty proof of concept z Atende Professional Services

Wystarczy telefon do pracownika Atende, który przeprowadzi Cię przez proces wyboru rozwiązania i przygotowania procedury testowej. Sprawdziliśmy to już wiele razy i wiemy, że w momencie sprawdzenia rozwiązania w swojej sieci nie będziesz chciał go nam oddać.

Dzięki wielu metodom podłączania urządzenia do sieci, proces integracji jest niezwykle prosty i pozwala w sposób bezinwazyjny przetestować wszystkie wspomniane wyżej funkcjonalności.